Exemplos De Ameaças A Segurança Da Informação – Exemplos De Ameaças À Segurança Da Informação é um tema crucial no cenário digital atual, onde a proteção de dados confidenciais é fundamental. Este artigo abrangente explora os diversos tipos de ameaças que podem comprometer a segurança da informação, fornecendo exemplos concretos e estratégias eficazes para mitigação de riscos.

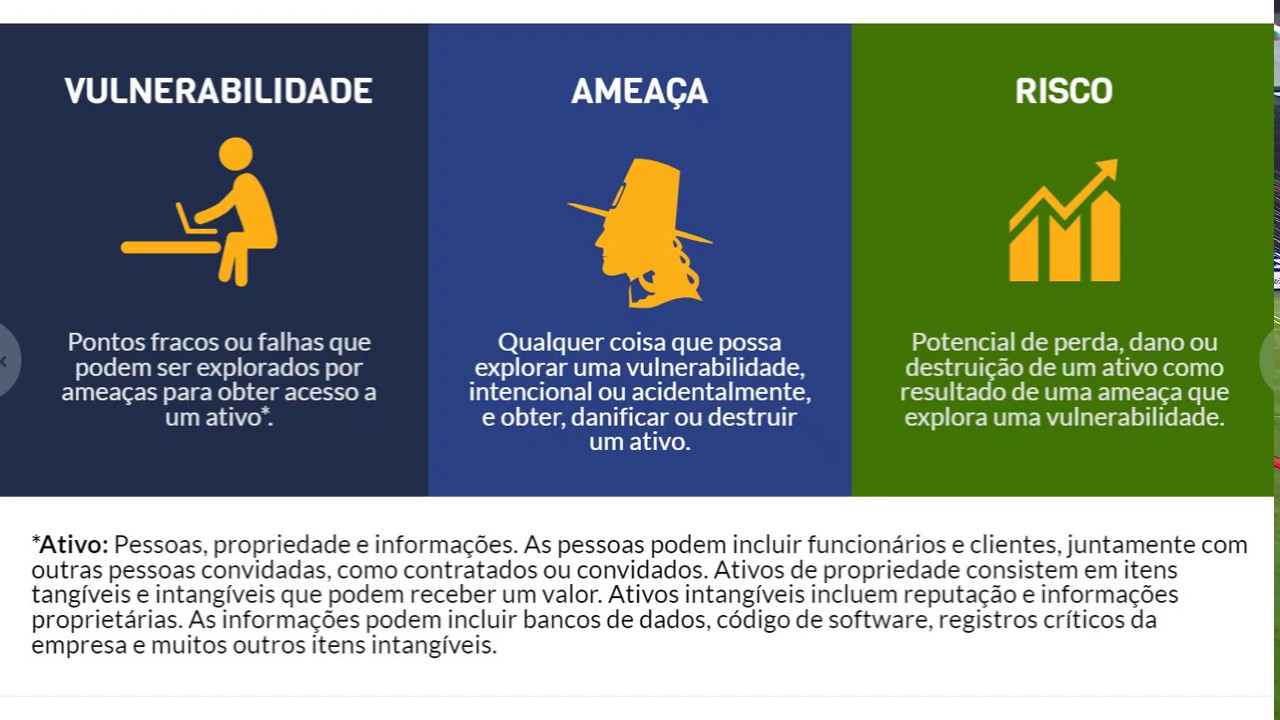

Entender as ameaças à segurança da informação é o primeiro passo para proteger seus dados valiosos. Ao identificar as vulnerabilidades e implementar medidas preventivas, as organizações e indivíduos podem minimizar o impacto potencial de ataques cibernéticos, erros humanos e outros riscos.

Ameaças Internas: Exemplos De Ameaças A Segurança Da Informação

As ameaças internas à segurança da informação são ações maliciosas ou negligentes praticadas por indivíduos dentro da organização. Esses indivíduos podem ter acesso autorizado a informações confidenciais, o que os torna uma séria ameaça à segurança da empresa.

Os funcionários mal-intencionados podem comprometer a segurança da informação de várias maneiras, incluindo:

- Roubo ou vazamento de dados confidenciais

- Modificação ou destruição de dados

- Instalação de malware ou vírus

- Engenharia social para obter acesso a informações sensíveis

- Violação de políticas de segurança

Medidas Preventivas, Exemplos De Ameaças A Segurança Da Informação

Para mitigar ameaças internas, as organizações devem implementar várias medidas preventivas, tais como:

- Verificação de antecedentes e triagem rigorosa de funcionários

- Treinamento regular de conscientização sobre segurança

- Implementação de controles de acesso rigorosos

- Monitoramento de atividades dos funcionários

- Estabelecimento de políticas claras de segurança

Ameaças Externas

As ameaças externas à segurança da informação são aquelas que se originam fora da organização, representando um risco significativo para os dados e sistemas de informação.

Existem vários tipos de ameaças externas, incluindo:

Ataques Cibernéticos

- Phishing:Tentativas de enganar usuários para que revelem informações confidenciais, como senhas ou dados financeiros, por meio de e-mails ou mensagens de texto fraudulentos.

- Malware:Software malicioso que pode infectar computadores e dispositivos, roubando dados, danificando sistemas ou espionando atividades.

- Ransomware:Um tipo de malware que criptografa dados e exige o pagamento de um resgate para descriptografá-los.

Estratégias de Proteção

Para se proteger contra ameaças externas, as organizações devem implementar várias estratégias, como:

- Treinamento de conscientização de segurança para funcionários

- Implementação de firewalls e sistemas de detecção de intrusão

- Uso de software antivírus e anti-malware

- Backup regular de dados

- Planos de resposta a incidentes

Erros Humanos

Os erros humanos são uma das principais causas de violações de segurança. Eles podem ocorrer devido a uma variedade de fatores, incluindo falta de conhecimento, falta de atenção ou julgamento equivocado.

Exemplos de negligência ou má tomada de decisão que resultaram em incidentes de segurança incluem:

- Deixar de atualizar software ou aplicar patches de segurança

- Clicar em links ou abrir anexos de e-mails suspeitos

- Compartilhar senhas ou outras informações confidenciais

- Conectar dispositivos não autorizados à rede

Práticas recomendadas para minimizar erros humanos

Existem várias práticas recomendadas que podem ser implementadas para minimizar erros humanos e melhorar a segurança da informação. Estas incluem:

- Fornecer treinamento e conscientização sobre segurança para funcionários

- Implementar políticas e procedimentos claros de segurança

- Usar ferramentas e tecnologias para automatizar tarefas e reduzir a possibilidade de erros

- Monitorar e auditar regularmente a atividade do usuário para identificar e corrigir erros potenciais

Ameaças Físicas

As ameaças físicas à segurança da informação são eventos ou ações que podem causar danos físicos aos ativos de informação, como desastres naturais (por exemplo, terremotos, inundações, incêndios) e roubo.Para mitigar essas ameaças, é essencial implementar medidas de segurança física, como:

- Sistemas de controle de acesso para restringir o acesso físico aos ativos de informação

- Sistemas de detecção e alarme de intrusão para alertar sobre acesso não autorizado

- Backup de dados para garantir a recuperação de informações em caso de perda ou dano

Além disso, é crucial desenvolver um plano de resposta a incidentes para lidar com ameaças físicas. Esse plano deve incluir procedimentos para:

- Evacuar funcionários e proteger ativos

- Notificar as autoridades e acionar os serviços de emergência

- Documentar o incidente e preservar evidências

- Recuperar e restaurar ativos de informação

Vulnerabilidades Tecnológicas

As vulnerabilidades tecnológicas são falhas ou pontos fracos em sistemas de informação que podem ser explorados por atacantes para obter acesso não autorizado, roubar dados ou prejudicar a operação do sistema. Essas vulnerabilidades podem existir em vários componentes tecnológicos, incluindo sistemas operacionais, aplicativos, redes e dispositivos.

Exemplos de Vulnerabilidades Tecnológicas

Alguns exemplos comuns de vulnerabilidades tecnológicas incluem:

- Vulnerabilidades de estouro de buffer: ocorrem quando um programa grava mais dados em um buffer (área de memória) do que ele pode conter, levando a uma corrupção de memória e potencialmente permitindo que um atacante execute código malicioso.

- Vulnerabilidades de injeção de SQL: permitem que um atacante injete comandos SQL maliciosos em um aplicativo da web, potencialmente levando ao roubo de dados ou acesso não autorizado ao banco de dados.

- Vulnerabilidades de script entre sites (XSS): permitem que um atacante injete código malicioso em um site, que pode ser executado no navegador da vítima, potencialmente roubando cookies ou outras informações confidenciais.

Em resumo, Exemplos De Ameaças À Segurança Da Informação destaca a importância de uma abordagem proativa para proteger dados confidenciais. Compreender as diferentes ameaças, implementar medidas preventivas e estar preparado para responder a incidentes é essencial para garantir a integridade e confidencialidade da informação em um mundo digital cada vez mais complexo.

FAQ Summary

Quais são os tipos comuns de ameaças internas à segurança da informação?

Ameaças internas incluem funcionários desonestos, espionagem corporativa e violações de políticas.

Como os erros humanos podem comprometer a segurança da informação?

Erros humanos, como negligência ou má tomada de decisão, podem levar a senhas fracas, vazamentos de dados e outras violações de segurança.

Quais são as melhores práticas para identificar e corrigir vulnerabilidades tecnológicas?

As melhores práticas incluem varreduras regulares de vulnerabilidades, atualizações de software e aplicação de patches de segurança.